Ritorniamo per un attimo alla questione del caso di San Bernardino. In breve l’FBI chiese ad Apple di sbloccare l’iPhone 5C di un terrorista, per leggerne le informazioni. Apple rispose che non era fisicamente possibile sbloccare un iPhone, considerando che c’è un sistema di cifratura dei dati inaccessibile.

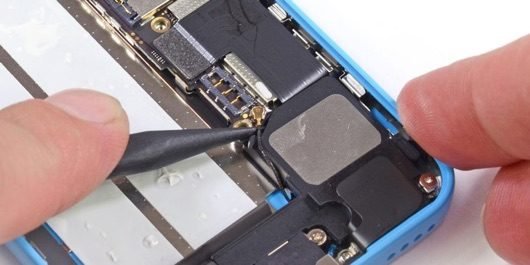

A tal proposito Edward Snowden propose un metodo suggerito da Daniel Kahn Gillmor che prevedeva, in pratica, l’esportazione fisica della memoria NAND dall’iPhone, la sua copia virtuale e l’applicazione dei tentativi di indovinare la password.

Di base l’iPhone può contenere un sistema che permette di cancellare tutto il contenuto se si sbaglia la password per più di 10 volte. Con il sistema della copia della memoria NAND, però, dopo la cancellazione del contenuto si può riproporre al sistema una nuova copia, per continuare i tentativi.

Ma tutto questo è possibile? Sergei Skorobogatov, un ricercatore della University of Cambridge, ha dimostrato di sì. Con pochi strumenti ha applicato questo sistema ed è riuscito ad ottenere il risultato. Il processo è lento ma in caso di necessità può essere utilizzato.

Quindi siamo tutti in pericolo? Non credo proprio. Nessun governo o hacker si prenderebbe la briga di rubarci l’iPhone e applicare questo sistema per ottenere l’accesso al nostro dispositivo. Soprattutto dovrebbero essere più veloci di noi nell’azzerare il contenuto del telefono a distanza mediante iCloud.