Uno dei cavalli di battaglia di Apple è sicuramente la sicurezza dei suoi sistemi. La società ha anche una sezione del suo sito con tutti i dettagli. Dettagli che si dividono in:

- Sicurezza dell’hardware

- Sicurezza dei sistemi operativi

- Sicurezza nella protezione dei dati

- Sicurezza delle app

- Sicurezza dei servizi

Come potete notare la parola d’ordine è sicurezza. Elemento che rappresenta una delle colonne portanti della visione aziendale. Questo non deve portarci a calare ogni tipo di controllo e fidarci ciecamente. Come è possibile difendersi dalle truffe?

Apple si schiera sempre molto velocemente contro i tentativi di far abbassare i suoi controlli. Cambiamenti in grado di imporre delle modifiche a questo ecosistema equilibrato. Per esempio chiedendole di aprire i suoi dispositivi ad app di terzi.

Aprire ai negozi di app di terzi in iOS?

Come saprete su questo punto sono abbastanza schierato a favore di Apple. Non per convenienza, visto che non ho interessi personali, ma per logica.

Avere un negozio centralizzato, come lo è stato da sempre l’App Store dal 2008, consente agli utenti di non perdere la testa nella ricerca delle app da scaricare e avere la sicurezza della presenza di controlli effettuati a monte.

È vero, dal punto di vista degli sviluppatori questo sistema ha dei trade off negativi, tipo dover pagare delle commissioni ad Apple e vedersi rifiutare le app che non rispondono alle regole della società. Ma se in 14 anni il sistema ha funzionato generando un mercato da 133 miliardi di $ nel 2021 1Dati di BusinessOfApps https://www.businessofapps.com/data/app-revenues/ , non vedo perché da un giorno all’altro la cosa non debba più andare bene.

È vero sarebbe la strada più semplice per gli sviluppatori, per aumentare il loro fatturato senza spremere le meningi per trovare soluzioni migliori ai bisogni dei clienti, ma sta di fatto che la centralizzazione del negozio unico di app, oltre a garantire un grado di sicurezza superiore per gli utenti, ha permesso anche di applicare soluzioni legali velocemente, come il blocco delle vendite delle app in Russia per via delle sanzioni dopo l’occupazione dell’Ucraina.

TestFlight è un tallone d’Achille

C’è una vecchia massima che circola sin dalla notte dei tempi di internet: nessun sistema operativo è sicuro al 100%. Se non vuoi rischiare per i tuoi dati usa un computer non connesso alla rete.

Questo perché i software sono scritti dagli esseri umani e, non essendo l’umanità perfetta, commettiamo spesso degli errori. Errori che altri esseri umani tentano di utilizzare a proprio vantaggio per frodare il prossimo. Ne è un esempio il malware Pegasus usato per spiare dirigenti d’azienda e giornalisti poco graditi.

Attualmente i malware per iOS sarebbero l’1,72% del totale, contro il 26,64% per Android e il 38,92% per Windows. Quindi potendo scegliere bisognerebbe farlo in direzione del sistema operativo più sicuro disponibile: iOS per l’appunto. Sicurezza ottenuta grazie al controllo di Apple.

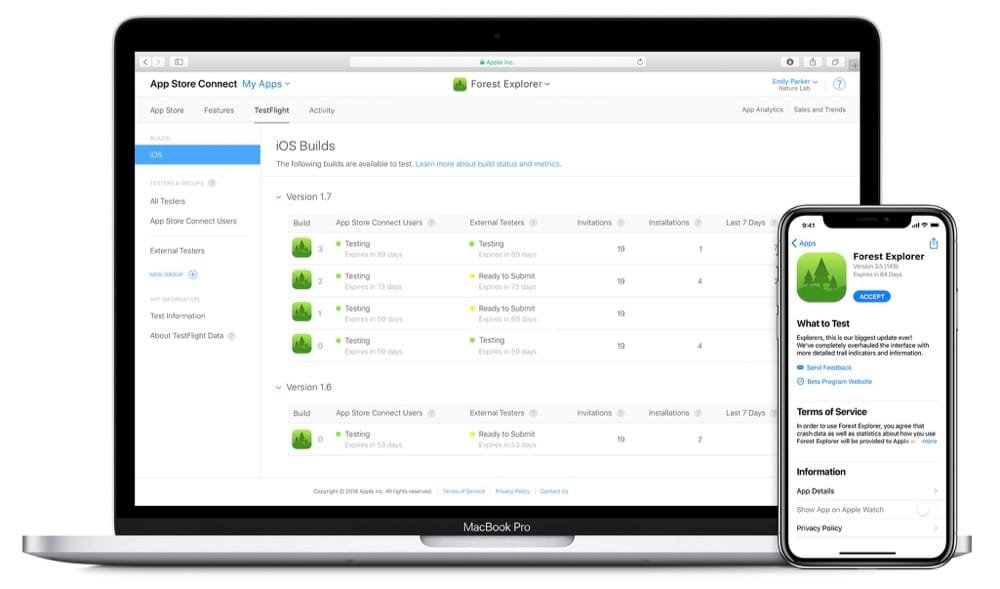

I controlli sulle app potrebbero essere noiosi per gli sviluppatori, soprattutto quando le app sono in versione beta e non ancora pronte per l’App Store. A tal proposito Apple acquistò la startup Burstly nel 2014, per integrare meglio la sua app TestFlight creata per gestire e distribuire le versioni beta.

Gli sviluppatori possono caricare le beta delle loro app su TestFlight, mediante l’App Store Connect, e distribuire le beta alle liste degli iscritti.

Apple effettua dei controlli molto più blandi sulle versioni beta. Controlli automatici volti a evitare la presenza di codice malevolo. Lo strumento si può quindi utilizzare per creare app pericolose? La risposta è sì, basta ingegnarsi.

Il caso CryptoRom su TestFlight

Usare i sistemi forniti ufficialmente da Apple potrebbe far cadere in errore gli utenti e credere di essere al sicuro al 100%, invece bisognerebbe fare attenzione come sempre. Diamo tutti per scontato che i tombini in strada siano chiusi, ma questo non dovrebbe sollevarci da guardare a terra ogni tanto.

CryptoRom è un’app beta che ha iniziato a circolare dal 2021, probabilmente da alcuni canali social. L’app è un falso exchange di crypto valuta e un falso mining di moneta. L’app promette alti guadagni investendo denaro, per poi richiedere di pagare una commissione in anticipo per ritirarli. Ovviamente si paga e il denaro da ritirare sparisce insieme alle commissioni.

Il sito Sophos racconta la storia di una persona che si era fatto convincere da un suo amico a investire in CryptoRom. L’uomo ha investito tutta la sua liquidazione, circa 1 milione di $, ottenendo dopo poco un rendimento di oltre 3 milioni di $.

Deciso a ritirare tutto per godersi i frutti di questo investimento molto profittevole, nella chat dell’assistenza di CryptoRom si è vista arrivare la richiesta di pagare il 20% di commissioni sulla plusvalenza, pari a 625.000 $, per ritirare l’intera somma.

Ovviamente tutto il denaro è sparito nel nulla.

Come difendersi dalle truffe su TestFlight

Definire TestFlight un luogo pieno di truffe è sbagliato. Come avete visto dall’esempio di CryptoRom, la componente umana per la truffa è molto alta. L’app in beta non ha rubato il denaro in automatico, ha richiesto un bonifico da parte da un ignaro truffato.

Quindi il consiglio è di non scaricare mai app senza riflettere un minimo. Bisognerebbe applicare del buonsenso e chiedersi:

- Dove ho trovato la beta? In un sito affidabile?

- Ho cercato notizie online su quest’app? Potrebbero già circolare notizie di alert per possibili truffe.

- L’app beta da installare è proprio necessaria? Mi serve assolutamente?

- Chi mi ha proposto la versione beta dell’app?

Una fase di screening iniziale è fondamentale. Consiglio anche di diffidare dalle app che chiedono di installare certificati. Sono potenzialmente dannose. I certificati, anche se autenticati, possono inviare dati a server sui quali Apple non può applicare nessun controllo.

Soprattutto i certificati aziendali ed educativi. Questi sono stati creati per distribuire app all’interno di un’organizzazione, come una società o una scuola, e quindi Apple potrebbe addirittura non applicare nessun controllo.

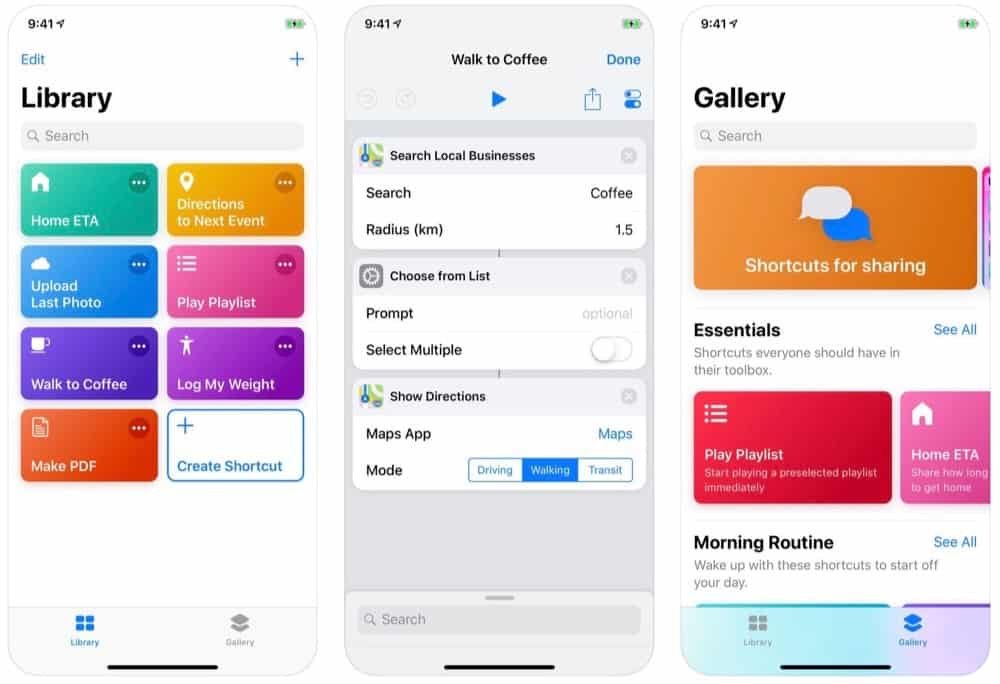

Gli Shortcuts dell’app Comandi

Gli Shortcuts dell’app Comandi sono sicuramente comodi e hanno un potenziale enorme. Consentono di creare flussi di lavoro automatici e aumentare le potenzialità di iOS e macOS.

Per aumentarne le capacità, Apple consente di integrare nei flussi anche l’esecuzione di script, codice PHP, condivisione di informazioni in siti di terzi e così via. Quindi usare Shortcuts scaricati da siti poco affidabili potrebbe essere pericoloso.

Un esempio che mi viene al volo è il copiare una password con il copia/incolla, far partire un comando e inviare involontariamente quella password su un server di qualcuno. Stessa cosa potrebbe capitare con le foto: si dà consenso di accesso alle foto e quando si fa partire un comando per un’elaborazione su siti di terzi, l’immagine resta sul server di terzi.

Quindi valgono le raccomandazioni come per TestFlight: scaricare solo Shortcuts da siti affidabili, controllare cosa accade nel flusso di lavoro di quel comando e verificare quali tipi di permessi vengono chiesti all’utente.

Come difendersi dalle truffe che usano Shortcuts di Comandi?

Apple ha integrato una serie di opzioni per applicare un qualche tipo di blocco ai comandi potenzialmente pericolosi. Vi anticipo che attivare queste opzioni potrebbe rendere alcuni comandi di terzi non utilizzabili, proprio perché si blocca la possibilità di attivare alcuni flussi.

Per controllare quali opzioni avete attivato, basta andare in iOS e iPadOS in Impostazioni > Comandi Rapidi > Avanzate e osservare se avete attivo o meno queste voci:

- Consenti esecuzione di script

- Consenti condivisione di grandi quantità di dati

Disattivate tutto e fate sempre attenzione.

Riferimenti:

- 1Dati di BusinessOfApps https://www.businessofapps.com/data/app-revenues/